Le marché du contrôle de l'accès au réseau est estimé à 4,26 milliards de dollars en 2024 et devrait atteindre 16,96 milliards de dollars É.-U. d ' ici à 2031, en croissance à un taux de croissance annuel composé (TCAC) de 21,8 % de 2024 à 2031.

To learn more about this report, request sample copy

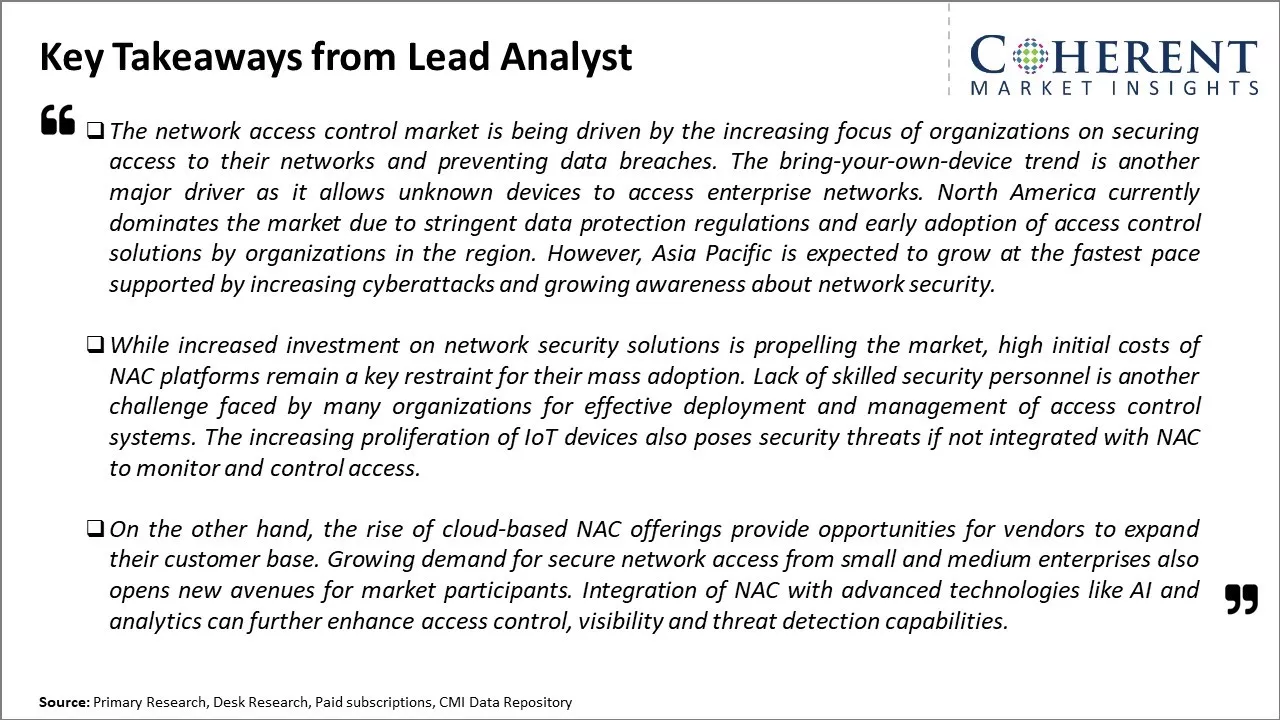

Les solutions NAC permettent aux organisations de réduire le risque d'atteintes à la sécurité et de vol de données en identifiant et authentifiant avec précision les utilisateurs et les appareils avant de leur accorder l'accès aux réseaux et applications d'entreprise. Avec un plus grand nombre d'employés et d'entrepreneurs travaillant à distance, la demande de solutions efficaces de contrôle et de surveillance de l'accès au réseau augmente considérablement parmi les entreprises de toutes tailles.

Le marché du contrôle de l'accès au réseau connaît une forte croissance des taux d'adoption sécurité les préoccupations des réseaux d'entreprises. Les mandats de conformité aux exigences en matière de sécurité des données et de protection de la vie privée de tous les secteurs propulsent également davantage d'organisations pour tirer parti des solutions du CNA. Avec Bring Your Own Device (BYOD) tendances et l'utilisation d'appareils personnels pour le travail se développe rapidement, la mise en œuvre réseau accès Le contrôle est devenu impératif pour les organisations afin de minimiser les vulnérabilités. De plus, l'intégration du CNA avec des capacités avancées comme l'accès au réseau sans confiance et le service d'accès sécurisé devrait générer des revenus plus élevés pour les acteurs du marché au cours de la période de prévision.

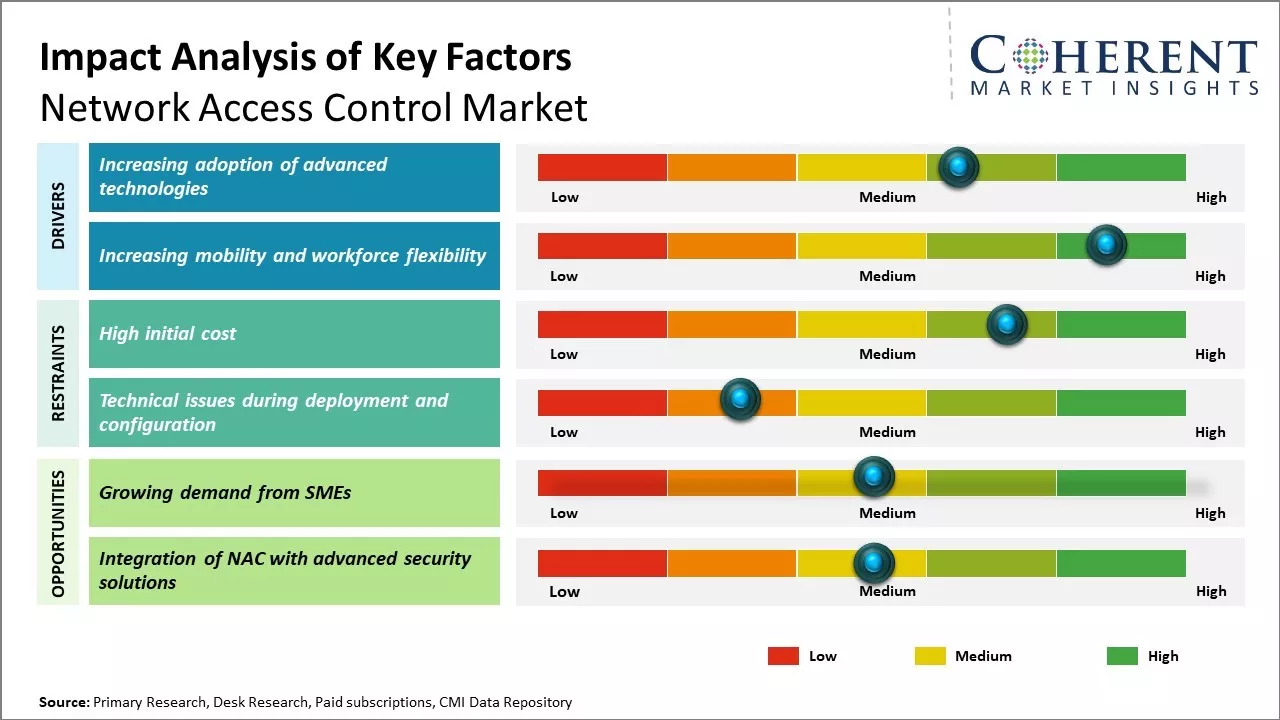

L'adoption croissante de technologies de pointe

À mesure que les nouvelles technologies émergent à un rythme rapide, les organisations de toutes les industries adoptent la transformation numérique à une échelle sans précédent. Les technologies avancées telles que l'Internet des objets, le cloud, la mobilité et le big data révolutionnent les modèles d'affaires et stimulent les opportunités de croissance. Toutefois, ils présentent également de nouveaux défis en matière de sécurité qui doivent être relevés efficacement. Avec un plus grand nombre de terminaux et une main-d'œuvre largement répartie qui s'appuie sur divers appareils et réseaux pour accéder aux ressources essentielles de l'entreprise, la surface d'attaque s'est considérablement développée. Les mesures de sécurité traditionnelles basées sur le périmètre ne sont pas en mesure d'assurer une protection adéquate dans les environnements informatiques complexes actuels. Il existe un besoin croissant de sensibilisation contextuelle de chaque appareil ou utilisateur essayant d'accéder au réseau ainsi qu'une surveillance continue de l'identité et du comportement. Le contrôle d'accès au réseau est devenu une solution prometteuse pour répondre à ces exigences de sécurité dynamiques.

Get actionable strategies to beat competition: Get instant access to report

Accroître la mobilité et la flexibilité de la main-d'œuvreÉtant donné que le travail à distance et flexible est devenu courant au milieu de la pandémie, le maintien du contrôle de la sécurité d'un effectif largement réparti sur divers appareils personnels a posé des défis importants aux organisations. Les travailleurs mobiles ont besoin d'un accès sans faille mais sécurisé pour collaborer en interne ainsi que d'engager des contacts avec les partenaires et les clients à tout moment de n'importe où. Cependant, permettre un accès non réglementé risque également d'être utilisé sans autorisation et de fuite de données. Les entreprises se concentrent donc sur la mise en œuvre de principes de confiance zéro et l'établissement d'un cadre cohérent de gestion de l'identité et de l'accès pour authentifier, autoriser et assurer chaque connexion et chaque transaction. Le contrôle de l'accès au réseau s'inscrit bien dans un tel environnement avec sa capacité à fournir un accès granulaire basé sur le risque basé sur la posture dynamique de l'appareil, l'authentification et les vérifications d'autorisation. Il évalue chaque demande par rapport à des politiques de sécurité robustes pour déterminer l'accès au niveau de la session. Cela apporte la souplesse, l'agilité et la sécurité nécessaires pour répondre aux exigences de la main-d'oeuvre moderne.

To learn more about this report, request sample copy

Défis du marché : Coût initial élevéComme plus d'employés deviennent mobiles et travaillent à partir de divers appareils appartenant à l'entreprise et personnels, il est difficile pour les organisations de maintenir une visibilité et un contrôle sur tous les paramètres de leur réseau. De plus, la montée en puissance des applications et infrastructures en nuage apporte de nouveaux appareils sur les réseaux qui doivent être sécurisés. Les solutions de contrôle d'accès aux réseaux héritées du passé ont également du mal à suivre l'adoption rapide de nouvelles technologies et la sophistication croissante des cybermenaces.

Possibilités de marché : Demande croissante des PME

Le besoin de sécurité à mesure que les réseaux s'étendent offre le potentiel de croissance continue. Un plus grand nombre d'employés travaillant à distance en raison de la pandémie a accru le besoin d'une solide gestion de l'accès. De nouvelles technologies comme l'accès au réseau de confiance zéro offrent aux fournisseurs des possibilités d'offrir des solutions innovantes. De plus, la migration vers le cloud et l'intégration avec la sécurité de périmètre définie par logiciel créent une demande de produits qui garantissent que seuls les utilisateurs et les appareils autorisés peuvent accéder à des applications critiques pour les entreprises.

Discover high revenue pocket segments and roadmap to it: Get instant access to report

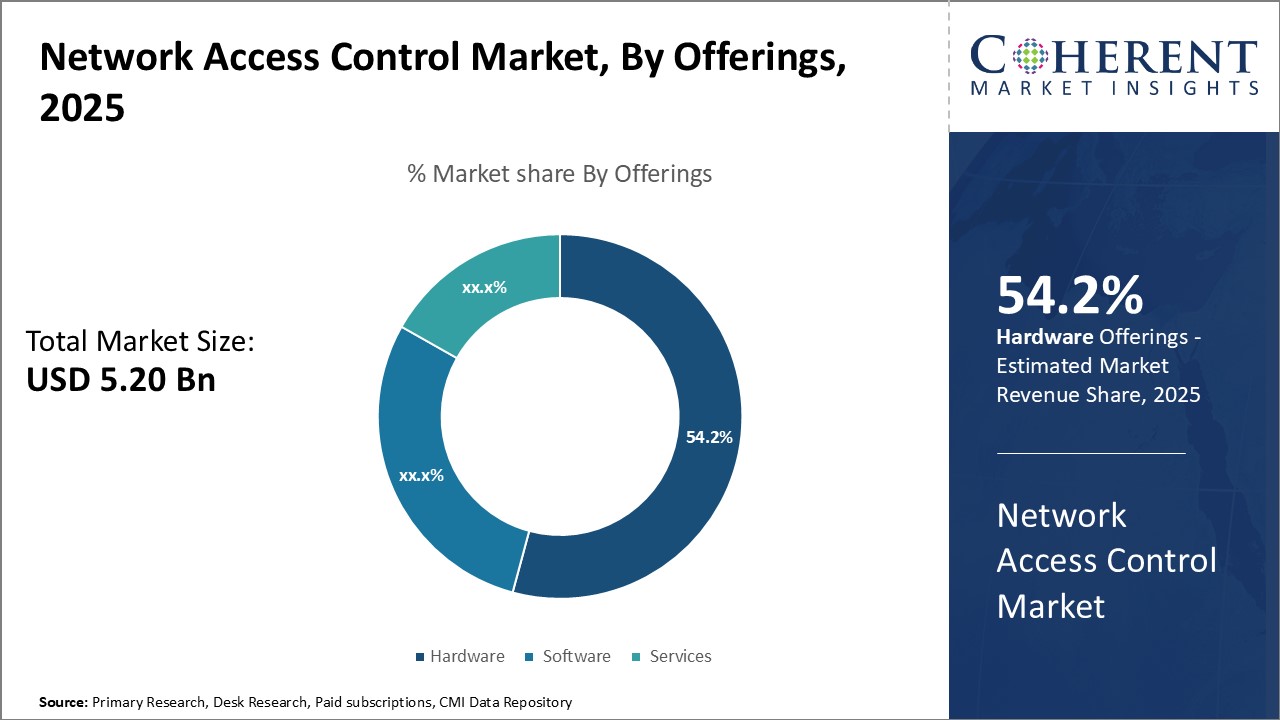

Insights, par type de matériel Domine en raison des besoins importants en infrastructure de réseauLe segment du matériel représente actuellement la part la plus importante du marché global du contrôle d'accès au réseau. Elle devrait représenter 53,7 % de la part de marché en 2024. Les appareils matériels tels que les contrôleurs d'accès au réseau, les serveurs d'authentification et les appareils connexes sont des composants essentiels qui permettent l'identification et l'accès des utilisateurs et des appareils. À mesure que les infrastructures de réseau continuent de s'étendre à divers sites d'entreprise et environnements de travail éloignés, il existe une forte demande de terminaux matériels pour gérer l'accès au bord du réseau.

Les solutions matérielles offrent aux organisations des fonctionnalités d'identité et d'accès robustes, y compris l'authentification par port 802.1X, la gestion de l'accès invité, l'isolement et le profilage filaire et sans fil. Cela garantit la sécurité des périmètres du réseau tout en accueillant un nombre croissant d'utilisateurs, de terminaux et de volumes de trafic traversant différentes zones du réseau. Les appareils matériels font également partie intégrante de la mise en œuvre de politiques de segmentation qui bloquent les applications à haut risque et les ressources sensibles sur le réseau interne. Leur emplacement aux jonctions d'infrastructures essentielles rend le matériel idéal pour l'application centralisée des politiques et la visibilité.

De plus, les contrôles d'accès basés sur le matériel permettent une intégration transparente avec les services d'annuaire, les plateformes de gestion des paramètres et les concentrateurs de réseaux privés virtuels. Leur support d'interface ouverte facilite l'interopérabilité dans des environnements informatiques hybrides comprenant une infrastructure existante aux côtés de nouvelles architectures cloud/SDN. Les organisations qui tirent parti du matériel peuvent établir un cadre de gouvernance d'accès évolutif qui se synchronise avec les exigences opérationnelles et techniques changeantes au cours des longs cycles de vie de la mise en oeuvre. Cela contribue à la popularité durable du matériel, même si les modèles d'accès définis par le logiciel gagnent en traction.

Insights, Par Type de Déploiement- Déploiement Cloud gagne Momentum en raison de l'agilité opérationnelle

Au sein de la segmentation du type de déploiement du contrôle d'accès réseau, le modèle cloud est devenu le segment qui connaît la croissance la plus rapide. Il devrait représenter 67,8 % de la part de marché en 2024. La mise à profit de logiciels en tant que services et de plates-formes infonuagiques dispense les organisations des coûts initiaux de l'infrastructure et des frais généraux liés aux implémentations sur site. La méthode de livraison en nuage assure des contrôles d'accès à l'échelle transparente pour répondre aux volumes croissants d'utilisateurs et d'appareils sans rafraîchissements matériels coûteux ou centres de données supplémentaires immobiliers.

La gouvernance d'accès hébergée par le cloud simplifie les déploiements à travers les sites mondiaux et les populations d'utilisateurs distants que les VPN traditionnels peinent à soutenir. Les mises à jour du système et les nouvelles versions de fonctionnalités se produisent de façon transparente en arrière-plan, en maintenant les solutions constamment optimisées. Cette agilité opérationnelle est particulièrement critique à mesure que les politiques de travail hybrides évoluent en permanence. L'externalisation de la fonctionnalité d'accès réseau au cloud élimine les maux de tête de gestion autour des mises à niveau, de la maintenance et du dépannage des appareils sur site.

Grâce à des modèles de licences d'abonnement payants, le cloud NAC réduit les dépenses en capital initiales. Il offre une évolutivité instantanée et permet d'économiser le coût total de la propriété à long terme pour les organisations de tailles variables. Le modèle des dépenses opérationnelles assorti de structures de tarification basées sur la consommation facilite l'allocation budgétaire prévisible pour la gouvernance de l'accès au réseau. Ces facteurs incitent davantage d'entreprises à opter pour des cadres de contrôle de l'accès centrés sur le cloud pour protéger leurs investissements en réseau.

Perspectives, par utilisation finale Industrie- Conformité des chaînes dans l'adoption des propulseurs BFSI

Au sein de la segmentation de l'industrie de l'utilisation finale du marché du contrôle de l'accès au réseau, les services bancaires, financiers et verticaux d'assurance représentent actuellement la part de revenu la plus élevée. Il devrait représenter 24,5 % de la part de marché en 2024. Les industries réglementées comme la BFSI sont obligées de démontrer qu'elles respectent des mandats rigoureux en matière de protection des données et de sécurité des réseaux. Les solutions de contrôle de l'accès au réseau sont devenues un outil indispensable pour le secteur de la BFSI afin d'appliquer les protocoles réglementaires régissant les privilèges d'accès des utilisateurs, l'inspection du trafic, la séparation des tâches et les capacités d'enregistrement médico-légal.

Les réseaux financiers abritent des dossiers clients extrêmement sensibles, des données transactionnelles et la propriété intellectuelle. Des protocoles de gestion de l'identité et de l'accès rigoureux sont devenus des enjeux de table pour les organisations de la BFSI qui cherchent à protéger la réputation de marque et à éviter des pénalités coûteuses en cas de non-conformité. Le contrôle d'accès au réseau automatise l'application des politiques de sécurité axées sur la conformité dans l'ensemble des infrastructures distribuées. Elle régit de façon centralisée l'authenticité des utilisateurs et la santé des appareils qui entrent dans des applications critiques pour les entreprises en réseau entre les centres de données, les campus et les succursales.

De plus, les défis de connectivité des clients dans les environnements BFSI à forte intensité contractuelle sont traités avec compétence par des solutions NAC sans agent. Leurs capacités de confiance zéro minimisent les risques de violation de données et de fraude financière découlant de paramètres non authentifiés ou infestés par des logiciels malveillants. La détection et l'assainissement avancés des menaces revêtent une importance particulière pour les réseaux bancaires, ce qui rend la NAC indispensable au maintien d'une solide posture de sécurité. Avec la poursuite de la conformité à la réglementation mondiale de la BFSI, l'adoption de la gouvernance de l'accès au réseau demeurera essentielle dans ce noyau vertical.

NA

NA

To learn more about this report, request sample copy

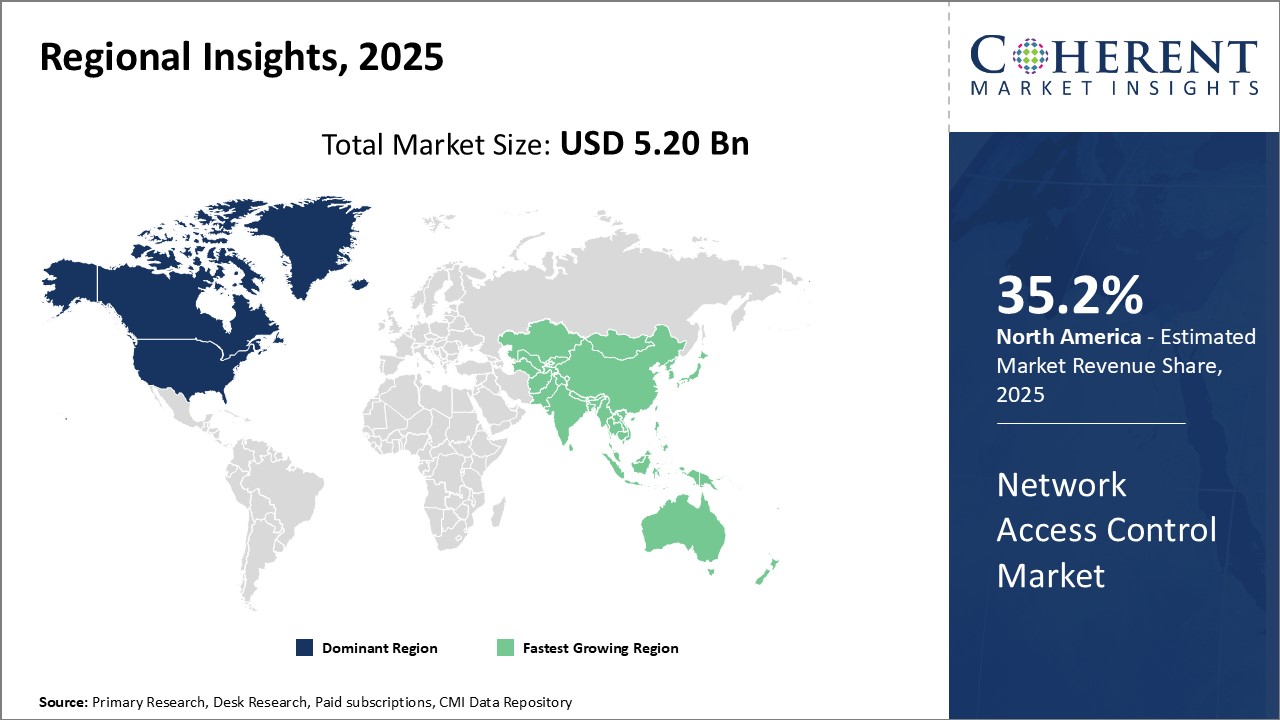

L'Amérique du Nord a dominé le marché mondial du contrôle de l'accès aux réseaux. Cette région devrait représenter 34,7 % de la part de marché en 2024. La forte présence de fournisseurs NAC de premier plan dans la région, comme Cisco, Aruba et For eScout, a permis l'adoption généralisée de solutions NAC à travers différentes verticales de l'industrie comme le gouvernement, BFSI, IT, et les télécommunications, etc. L'accent mis au début sur la sécurité des réseaux par les organisations et sur la conformité à la réglementation ont propulsé les dépenses du CCN. De plus, la riche culture de Bring Your Own Device (BYOD) a incité les entreprises à déployer une gestion efficace de l'accès au réseau pour permettre ou restreindre l'accès aux appareils. La demande a également augmenté de la part des fournisseurs de services de sécurité gérés qui offrent des CNA dans le cadre de leur portefeuille de sécurité. Ce marché mature et vaste crée d'importantes possibilités pour les vendeurs de vendre et de vendre des produits complémentaires.

La région de l'Asie-Pacifique est apparue comme le marché qui a connu la croissance la plus rapide des solutions de contrôle d'accès au réseau ces derniers temps. Des pays comme la Chine, l'Inde, le Japon et la Corée du Sud connaissent une croissance exponentielle du nombre d'internautes ainsi que du nombre d'appareils compatibles avec Internet, ce qui a amplifié le besoin de NAC. De plus, la propagation d'initiatives de transformation numérique à travers les verticales et l'urgence croissante autour de la sécurité zéro confiance sont des facteurs majeurs de la croissance du marché. Accueillant de nombreuses entreprises mondiales ainsi que plus de 60 % de la population mondiale, les entreprises de l'Asie-Pacifique déploient de façon proactive la sécurité du périmètre du réseau pour protéger contre les cybermenaces de plus en plus sophistiquées. Ce marché en plein essor attire l'attention des fournisseurs mondiaux du CNA qui cherchent à établir leur pied. La localisation des offres en fonction des besoins régionaux de conformité contribue également à l'expansion du marché. Les solutions de contrôle d'accès au réseau devraient connaître une forte demande de la part des grandes entreprises ainsi que des petites et moyennes entreprises.

Couverture du rapport sur le marché du contrôle de l'accès au réseau

| Couverture du rapport | Détails | ||

|---|---|---|---|

| Année de base: | 2023 | Taille du marché en 2024: | 4,26 milliards de dollars |

| Données historiques pour : | 2019 à 2023 | Période de prévision: | 2024 à 2031 |

| Période de prévision 2024 à 2031 TCAC: | 21,8% | 2031 Projection de valeur : | 16,96 milliards de dollars É.-U. |

| Géographies couvertes: |

| ||

| Segments couverts: |

| ||

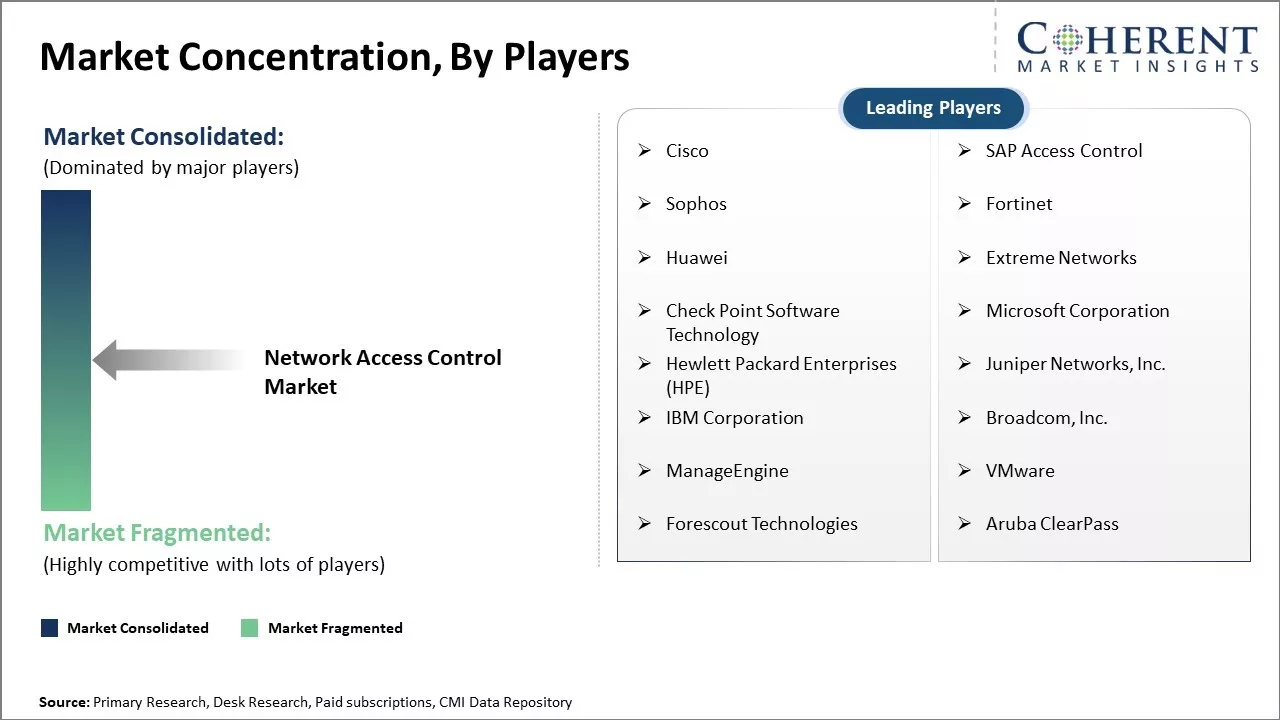

| Sociétés concernées: | Cisco, SAP Access Control, Sophos, Fortinet, Huawei, Extreme Networks, Check Point Software Technology, Microsoft Corporation, Hewlett Packard Enterprises (HPE), Juniper Networks, Inc., IBM Corporation, Broadcom, Inc., ManageEngine, VMware, Forescout Technologies et Aruba ClearPass | ||

| Facteurs de croissance : |

| ||

| Restrictions et défis : |

| ||

Uncover Macros and Micros Vetted on 75+ Parameters: Get Instant Access to Report

*Définition : Le marché du contrôle d'accès au réseau offre des solutions qui permettent aux organisations de contrôler et de surveiller l'accès des utilisateurs à leurs réseaux et systèmes. Les solutions NAC aident les entreprises à gérer en toute sécurité les dispositifs employés et invités qui se connectent à leurs réseaux, que ce soit sur site ou à distance. Ces solutions authentifient les utilisateurs et valident la posture de sécurité des appareils avant d'accorder l'accès. Ils permettent également aux administrateurs de réseau de définir des politiques d'accès basées sur les attributs des appareils et les rôles des utilisateurs afin d'équilibrer la sécurité avec les besoins des entreprises. Les solutions de contrôle de l'accès au réseau traitent efficacement de la conformité et réduisent les risques pour la sécurité des entreprises.

Share

About Author

Monica Shevgan

Monica Shevgan is a Senior Management Consultant. She holds over 13 years of experience in market research and business consulting with expertise in Information and Communication Technology space. With a track record of delivering high quality insights that inform strategic decision making, she is dedicated to helping organizations achieve their business objectives. She has successfully authored and mentored numerous projects across various sectors, including advanced technologies, engineering, and transportation.

Transform your Strategy with Exclusive Trending Reports :

Frequently Asked Questions

Joining thousands of companies around the world committed to making the Excellent Business Solutions.

View All Our Clients