Der Verteidigung Cyber-Sicherheitsmarkt wird geschätzt, um US$ 15.39 Bn in 2024 und wird voraussichtlich 40,28 US$ erreichen Bn bis 2031, wächst mit einer jährlichen Wachstumsrate (CAGR) von 14,7% von 2024 bis 2031.

To learn more about this report, request sample copy

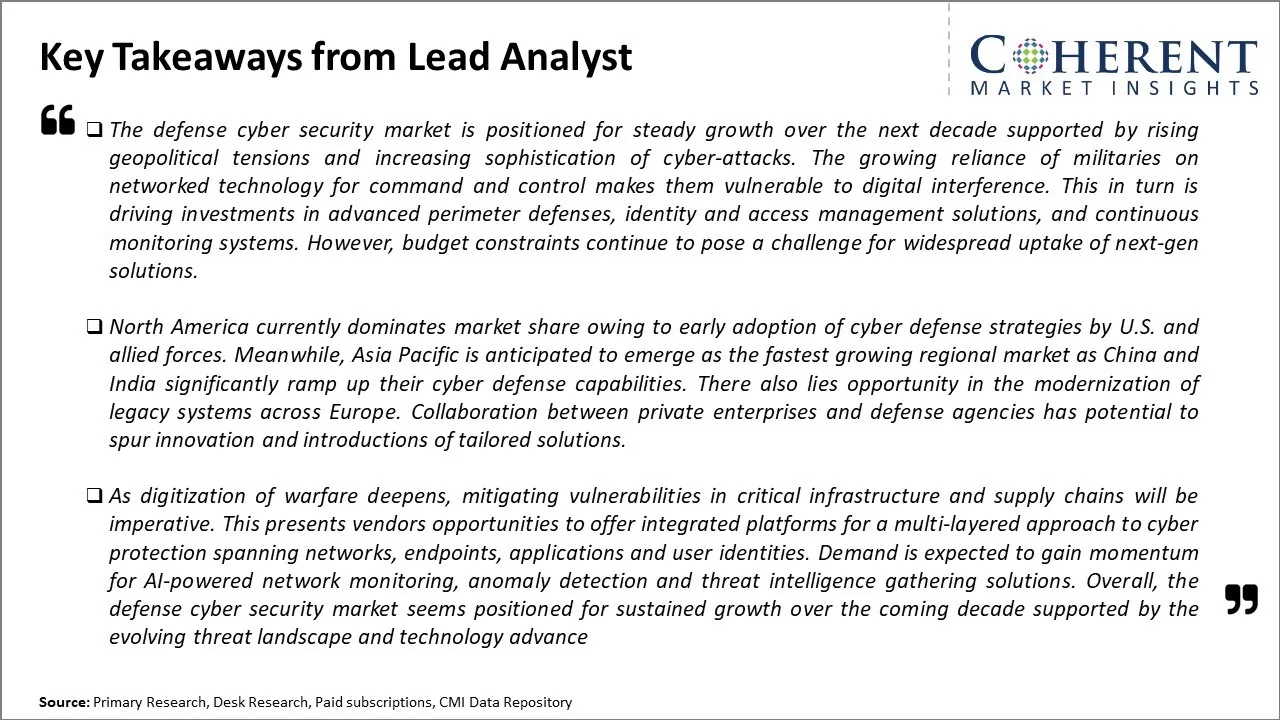

Der Verteidigung Cyber-Sicherheitsmarkt wird erwartet, dass erhebliches Wachstum in der prognostizierten Periode. Mit zunehmender Raffinesse von Cyber-Bedrohungen und zunehmender Abhängigkeit von Militärsystemen auf digitalen Technologien investieren Länder stark in die Beschaffung fortschrittlicher Cyber-Sicherheitslösungen. Darüber hinaus treibt die Entwicklung neuer Technologien wie Artificial Intelligence (AI), Cloud Computing und 5G-Netzwerke auch den Bedarf an robusten Cyber-Sicherheitssystemen an. Die Haushaltszwänge einiger Länder können jedoch das Wachstum des Marktes begrenzen. Dennoch werden zunehmende Fälle von Cyber-Angriffen auf kritische Verteidigungsinfrastruktur die Nachfrage nach Cyber-Sicherheitslösungen der nächsten Generation mit verbesserten Fähigkeiten weiter vorantreiben.

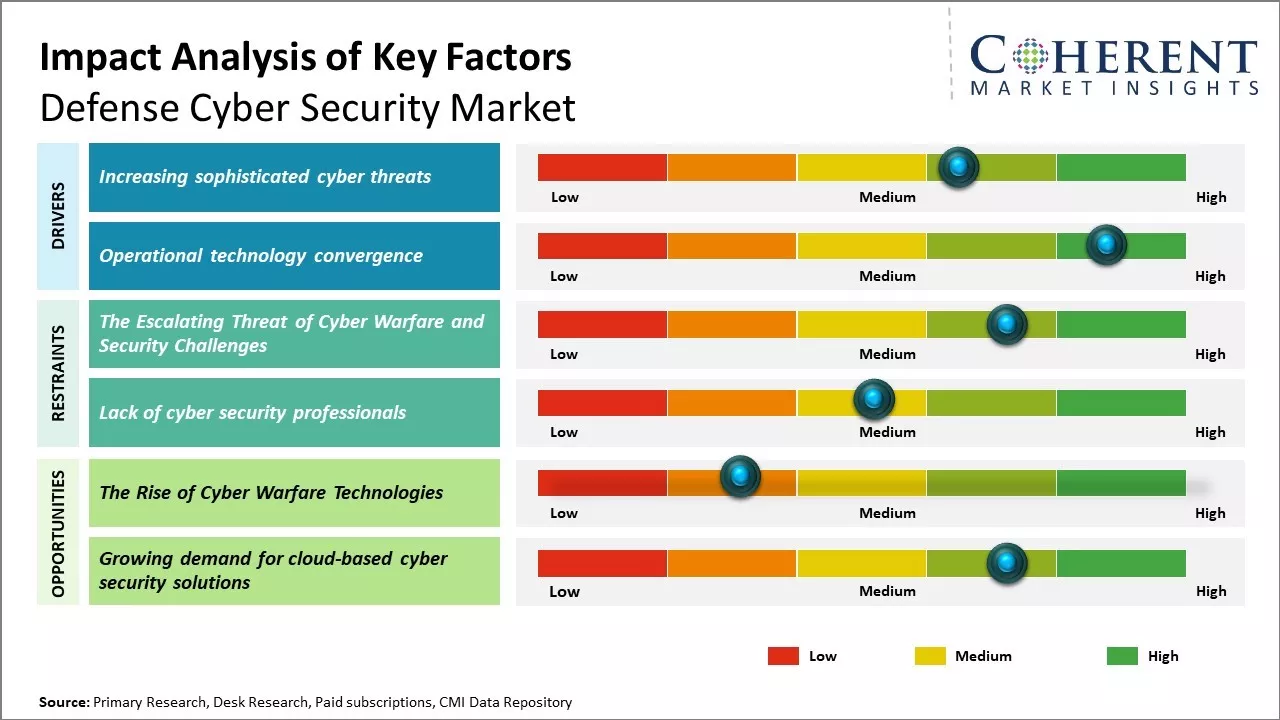

Markttreiber: Steigern anspruchsvoller Cyber-Bedrohungen

Mit der wachsenden Vernetzung durch fortschrittliche Technologien wie Cloud, Internet of Things (IoT) und 5G hat sich die Angriffsfläche für Cyberbedrohungen exponentiell erweitert. Nationalstaatsakteure und Terrorgruppen zielen nun aktiv auf eine kritische Verteidigungsinfrastruktur ab, um strategische Vorteile zu erzielen. Der Stuxnet-Angriff auf iranische Atomanlagen betonte die Verwundbarkeit industrieller Kontrollsysteme. Ransomware-Angriffe haben gelähmt Versand Riese Maersk und Pharma Major Merck. Staatliche Akteure sind bekannt, künstliche Intelligenz (KI)-getriebene Werkzeuge zu entwickeln, um Cyberangriffe zu automatisieren und kritische Vermögenswerte mit minimalem menschlichem Eingriff zu beschädigen. Die Bedrohungslandschaft hat sich entwickelt, um Daten zu stehlen, um tatsächlich zu stören Systeme und Zerstörung von Eigentum. Traditionelle perimeterbasierte Sicherheitstools sind nicht ausreichend ausgestattet, um diese fortschrittlichen persistenten Bedrohungen zu erkennen und zu verhindern. Es besteht ein dringender Bedarf an Verteidigungsorganisationen, um proaktive Bedrohungsjagdstrategien mit fortschrittlicher Analytik und Automatisierung umzusetzen. Netzwerkzugriffskontrollen der nächsten Generation, Endpunkterkennung & Reaktion, Identität sowie Cloud-Sicherheitslösungen sind zu kritischen Prioritäten geworden.

Get actionable strategies to beat competition: Get instant access to report

Operationelle Technologie KonvergenzDie traditionelle IT-OT-Division in Verteidigungseinrichtungen verschwimmt schnell mit neuen betrieblichen Bedürfnissen. Der Einsatz kommerzieller Technologien und die Integration von Altsystemen mit Webanwendungen hat neue Schwachstellen eingeführt. Kontrollsysteme, die früher isoliert wurden, sind nun mit öffentlichen Netzwerken zur Fernüberwachung und vorausschauenden Wartung verbunden. 5G-Netzwerke versprechen, Zehntausende von IP-Adressen zu verbinden, um missionskritische Anwendungen zu unterstützen, von autonomen Kampffahrzeugen bis hin zur erweiterten Realität für Soldaten. Diese Konnektivität setzt operative Vermögenswerte für Cyber-Risiken aus, die über den Schutz traditioneller luftgefressener Sicherheitsarchitekturen hinausgehen. Wichtige Operationen wie Stromerzeugung, Luftverkehrskontrolle und Frühwarnradaren benötigen nun einen starken Schutz gegen Cyberbedrohungen. Anforderungen an Cross-Domain-Lösungen, Schutz der industriellen Steuerungssysteme und Sicherheit im Internet von Battlefield-Themen sind neue Anforderungen. Mit der Technologie, die Konvergenz zwischen den physischen und digitalen Welten vorantreibt, kann Cyber-Sicherheit nicht mehr ein Nachdenken für Verteidigungsorganisationen sein und muss von Anfangsprojekten selbst für verschiedene Plattformen und Systeme eingebettet werden.

To learn more about this report, request sample copy

Markt-Herausforderungen: The Escalating Threat of Cyber Warfare and Security ChallengesNationale Akteure entwickeln zunehmend anspruchsvolle Cyberwaffen und Techniken. Dieses eskalierende digitale Rüstungsrennen erfordert ständige Innovation, um gegen aufstrebende Bedrohungen zu verteidigen. Darüber hinaus macht der globale Mangel an Cyber-Sicherheit Fähigkeiten es schwierig, Unternehmen zu mieten und zu halten Top-Talent. Cyber-Kriminelle werden auch mehr organisiert, wodurch Angriffe schwerer vorherzusagen und zu verhindern. Verteidigungsnetze verwalten enorme Mengen sensibler Daten, so dass auch kleinere Sicherheitslücken ernsthafte Risiken darstellen. Der Erhalt von hochmodernen Schutzmaßnahmen ist entscheidend, aber eine laufende Herausforderung.

Marktmöglichkeiten: Der Aufstieg von Cyber Warfare Technologies

Da Cyber-Krieg ebenso wichtig wird wie physische Kriege, gibt es massive Investitionen in neue Verteidigung Cyber-Technologien. Sowohl Regierungs- als auch private Unternehmen werfen Milliarden in Lösungen wie AI-gestützte Sicherheit, Quanten-Kryptographie, bewegte Zielverteidigungen und andere. Der Wunsch, einen Vorteil in dieser neuen Domain zu gewinnen, wird die Nachfrage treiben.

Discover high revenue pocket segments and roadmap to it: Get instant access to report

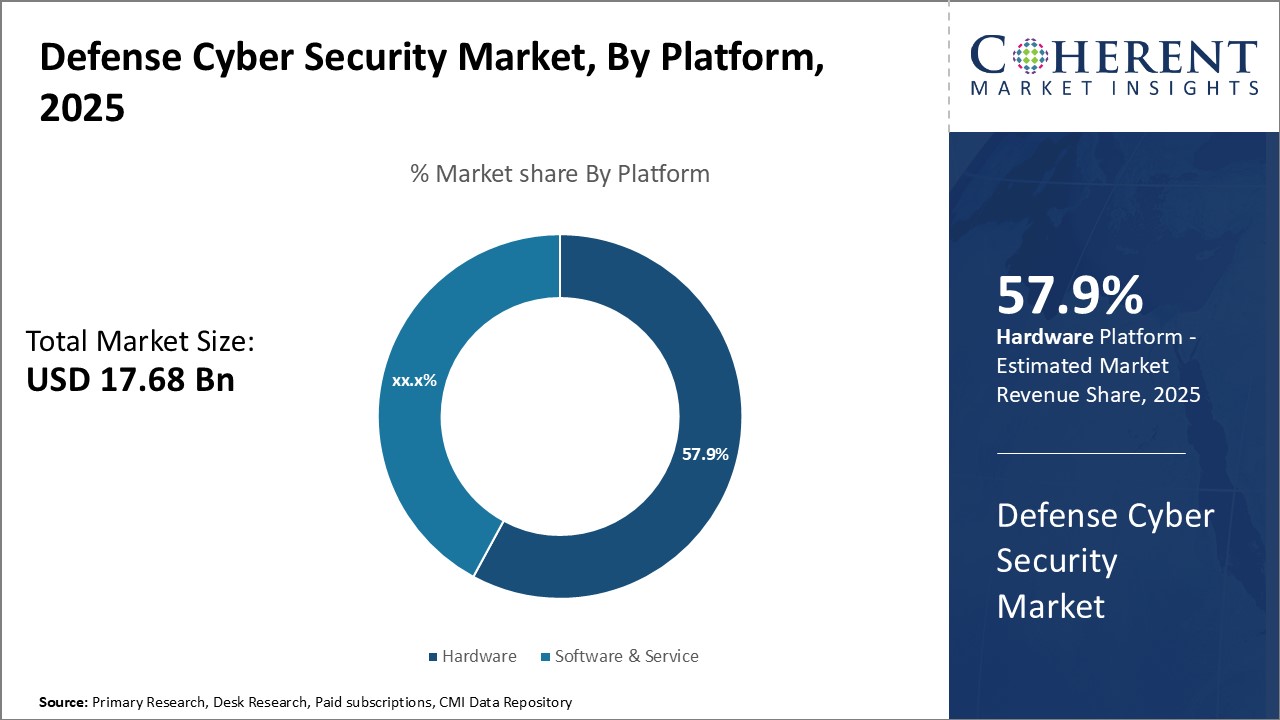

Insights Durch Plattform- Fokus auf Innovation und Cybersicherheit treibt Software & Services NachfrageDie wachsende Nachfrage nach innovativen Software- und Servicelösungen hat das Software- & Services-Segment in Bezug auf die Plattform dazu gebracht, den höchsten Anteil des Verteidigungs-Cybridsicherheitsmarktes von 57,4% im Jahr 2024 beizutragen. Da Cyber-Bedrohungen weiterhin in Raffinesse, Software und Cyber-Sicherheitsdiensten entwickelt werden, die künstliche Intelligenz, maschinelles Lernen und andere fortschrittliche Technologien nutzen, sind für Regierungs- und Militärorganisationen unerlässlich, um Sichtbarkeit zu erlangen, Bedrohungen zu erkennen und schnell zu reagieren. Im Vergleich zu Hardware, die mehr Einschränkungen hat, bieten Software und Dienstleistungen kontinuierliche Innovation durch regelmäßige Updates und Upgrades, die helfen, Sicherheitslücken zu schließen. Sie bieten auch Skalierbarkeit, sich an wechselnde Netzwerkarchitekturen und ein kostengünstigeres Betriebsmodell durch Abonnementlizenzen gegenüber großen Hardwarekäufen vor Ort anzupassen.

Viele Software-Anbieter in diesem Raum haben stark in FuE investiert, um hoch angepasste und automatisierte Plattformen zu schaffen, die mit bestehenden IT-Systemen integrieren. Ihre Lösungen liefern rund-um-die-Uhr-Überwachung, Analyse und Sanierung durch KI-gestützte Werkzeuge der nächsten Generation. Führende Anbieter erweitern ihr Portfolio auch in verwaltete Sicherheitsdienste und Beratung, um eine Full-Spektrum-Abwehr über integrierte Plattformen anzubieten. Da neue Domänen wie Cloud, IoT und 5G unvorhersehbare Schwachstellen hervorrufen, sind anpassbare Software, die Angriffe simulieren und unbekannte Fehler proaktiv beheben kann, unverzichtbar geworden. Ihre Fähigkeit, Verteidigungen zu skalieren, wie pro sich entwickelnde Mission Bedürfnisse durch die Cloud gibt ihnen auch eine Kante über Hardware-Tools mit fester Kapazität.

Insights by Solutions- Cyber Threat Protection Dominats on Need for Comprehensive Security

In Bezug auf Lösungen trägt die Nachfrage nach Cyber-Drohungsschutzlösungen mit 32,7% im Jahr 2024 den höchsten Anteil am Verteidigungsmarkt. Mit staatlich unterstützten Hacking- und Insider-Bedrohungen auf dem Aufstieg, Sicherung kritischer Verteidigungsgüter, Kommunikationssysteme und klassifizierten Daten von bekannten und unbekannten Cyberangriffen ist eine dringende Priorität geworden. Cyber Bedrohungsschutzlösungen erfüllen diese Notwendigkeit durch einen ganzheitlichen Ansatz -von der Netzwerküberwachung und Endpoint Protection bis zur Anwendungssicherheit, Antiviren- und Anti-Malware. Sie nutzen mehrere Schichten von Techniken wie maschinelles Lernen, Verhaltensanalysen und Angriffssimulation, um sogar schnarchige Bedrohungen zu erkennen, die sich im verschlüsselten Verkehr verstecken oder legitime Benutzer zu verkörpern.

Im Vergleich zu eigenständigen Angeboten, die auf einen einzigen Bedrohungsvektor fokussiert sind, bieten diese integrierten Plattformen umfassende Sichtbarkeit und Kontrolle. Ihr zentralisiertes Management ermöglicht es, Protokolle von unterschiedlichen Sicherheitskontrollen zu korrelieren, um evasive, mehrstufige Angriffe in Echtzeit zu erkennen. Dies ist unschätzbar für militärische Organisationen mit komplexen IT-Umgebungen, die traditionelle, Cloud- und taktische Randsysteme umfassen, die von der Natur hochdynamisch und verteilt sind. Darüber hinaus werden Cyber-Drohungsschutz-Anbieter ihre künstlichen Intelligenz- und Automatisierungsfunktionen kontinuierlich vorantreiben, um selbstständig nach Bedrohungen zu jagen, Antworten zu priorisieren und auffällige Reaktionen zu optimieren. Ständige Updates stellen sicher, dass ihre Lösungen die neuesten TTPs behandeln, die durch fortgeschrittene persistente Bedrohungen eingesetzt werden.

Insights By Type - Fokus auf den Infrastruktur-Schutz unterstützt die Critical Infrastructure Security & Resilience Adoption

In Bezug auf Typen trägt die kritische Infrastruktursicherheit & Resilienz den höchsten Anteil von 40,2% im Jahr 2024 des Verteidigung Cybersicherheitsmarktes angesichts der immensen Sensibilität um nationale Sicherheitsgüter und militärische Kommandosysteme. Diese Systeme bilden das Backbone, das Kernmissionsfunktionen unterstützt, von der Geheimdienst- und Waffensammlung bis zur Logistik und Personalmanagement. Selbst momentane Ausfälle oder Manipulationen von Sensoren, Diensten oder Netzwerken, die diese Hardware steuern, könnten die strategischen Fähigkeiten oder die Sicherheit der Truppen stark untergraben. Daher sind Lösungen, die alles von physischen Access Points und IoT-Geräten bis zu Cloud-Umgebungen und Kommunikationsnetzwerken schützen, von größter Bedeutung.

Critical Infrastructure Security & Resilience-Angebote zeichnen sich durch ihre Fähigkeit aus, schutzrelevante Installationen und vernetzte Geräte ganzheitlich zu schützen. Neben der Bewältigung von Top-Cybersecurity-Prioritäten wie Identitätsmanagement, Verschlüsselung und Patch-Management, ihre umfassenden Ansatzfaktoren in der operativen Widerstandsfähigkeit. Eigenschaften wie Katastrophenrückgewinnung, Kontinuität der Operationen und isolierte Backup-Systeme sorgen für Kontinuität kritischer Missionen auch unter strenger Duress. Ihre tiefe Einsicht in einzigartige betriebliche Anforderungen hilft auch, Verteidigungsprioritäten zu priorisieren und Antwortspielbücher zu automatisieren. Da sich die physischen und digitalen Infrastrukturen zunehmend konvergieren, bleiben ihre konvergenten Fähigkeiten, Menschen, Systeme und Standorte zu sichern, für die Aufrechterhaltung des militärischen Vorteils und der Bereitschaft unersetzbar.

NA

NA

To learn more about this report, request sample copy

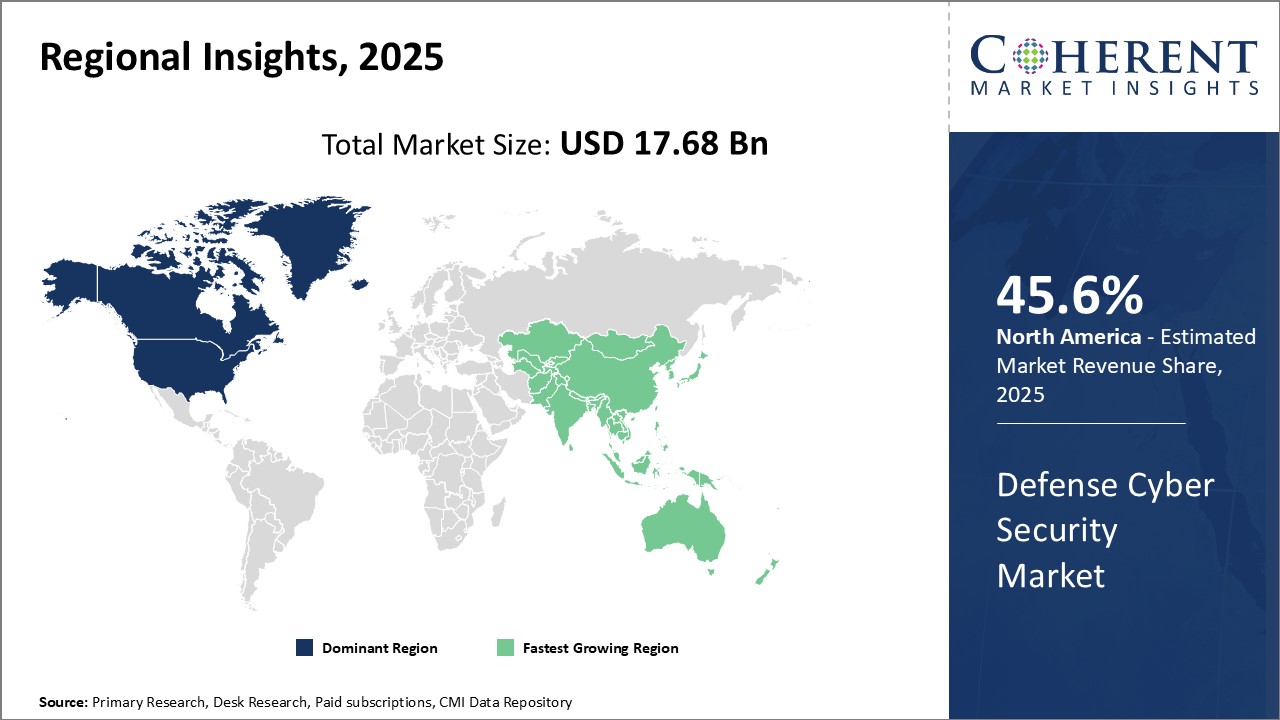

Nordamerika hat den Verteidigungs-Cyber-Sicherheitsmarkt mit 45,1% im Jahr 2024 durch erhebliche Investitionen und Know-how in der Domäne durch Schlüsselakteure in der Region dominiert. Die USA sind weltweit an der Spitze von Cyber-Bedrohungen und haben die Budgetzuweisung sowohl für Offensive als auch für defensive Cyber-Fähigkeiten konsequent erweitert. Große US-Verteidigungsunternehmen haben engagierte Cyber-Divisionen etabliert, um die anspruchsvollen Bedürfnisse der nordamerikanischen Verteidigungsorganisationen zu erfüllen, was der Region einen deutlichen Vorteil in Bezug auf entwickelte Lösungen gibt. Darüber hinaus hilft die Präsenz moderner Forschungsuniversitäten und nationaler Laboratorien Nordamerika dabei, Innovationen voranzutreiben.

Ein wichtiger Faktor für die Führung der Region war die starke Nachfrage von Verteidigungs-, Geheimdienst- und Heimatschutzbehörden. Diese Organisationen erkennen Cyberbedrohungen für kritische Infrastrukturen und nationale Sicherheitssysteme auf höchstem Niveau an und lassen keinen Stein frei, um ständig Schutzmaßnahmen zu stärken. Eine umfassende Zusammenarbeit zwischen den öffentlichen und privaten Sektoren hat auch Nordamerika dazu veranlasst, zum weltweiten Knotenpunkt für fortgeschrittene Cyber-FuE zu werden. Das blühende Ökosystem von Startups verstärkt die Dominanz der Region.

Der Asien-Pazifik hat sich als der am schnellsten wachsende regionale Markt für Verteidigung Cyber Security entwickelt. Die schnelle digitale Transformation von Verteidigungskräften über die Region hat den Angriffsflächenkrümmer erhöht. Gleichzeitig haben steigende geopolitische Spannungen und die Beteiligung staatlicher Akteure Cyberbedrohungen verstärkt. Im Gegensatz zu Nordamerika fehlt die Region Asien-Pazifik an indigenem Know-how, um diese wachsende Nachfrage vollständig zu befriedigen und bleibt stark importabhängig. Diese Abhängigkeit bietet internationalen Akteuren die Möglichkeit, Technologie zu übertragen und lokale Fertigungseinheiten einzurichten, um Fuß zu fassen. Nationen wie Indien, Australien und Südkorea haben gezielte Initiativen formuliert und separate Mittel zur Stärkung ihrer Cyber-Fähigkeiten durch Partnerschaften mit globalen Unternehmen zugewiesen. Dies hat das außergewöhnliche Wachstum im asiatisch-pazifischen Raum der Verteidigung Cyber-Sicherheit Markt beobachtet.

Verteidigung Cyber Security Markt Bericht Abdeckung

| Bericht Deckung | Details | ||

|---|---|---|---|

| Basisjahr: | 2023 | Marktgröße 2024: | US$ 15.39 Bn |

| Historische Daten für: | 2019 bis 2023 | Vorausschätzungszeitraum: | 2024 bis 2031 |

| Vorausschätzungszeitraum 2024 bis 2031 CAGR: | 14,7% | 2031 Wertprojektion: | US$ 40.28 Bn |

| Geographien: |

| ||

| Segmente: |

| ||

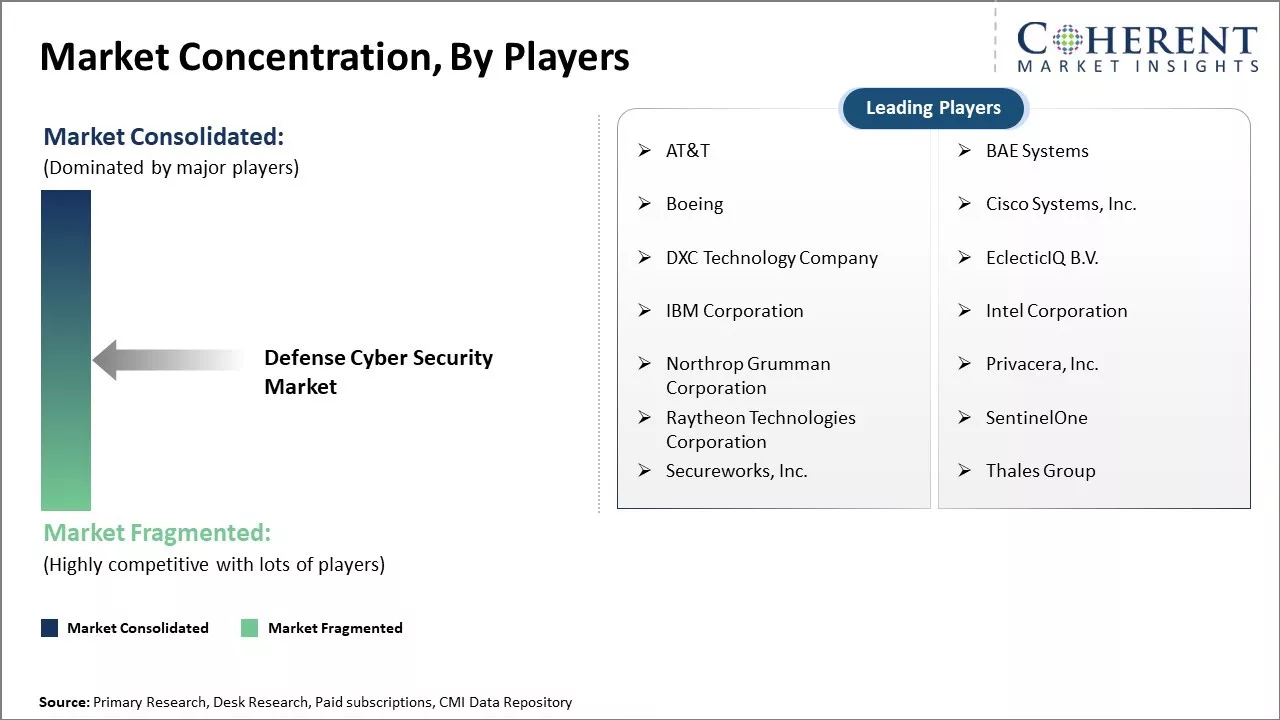

| Unternehmen: | AT&E, BAE Systeme, Boeing, Cisco Systems, Inc. Technology Company, EclecticIQ B.V., IBM Corporation, Intel Corporation, Northrop Grumman Corporation, Privacera, Inc., Raytheon Technologies Corporation, SentinelOne, Secureworks, Inc. und Thales Group | ||

| Wachstumstreiber: |

| ||

| Zurückhaltungen & Herausforderungen: |

| ||

Uncover Macros and Micros Vetted on 75+ Parameters: Get Instant Access to Report

*Definition: Der Verteidigung Cyber-Sicherheitsmarkt besteht aus Unternehmen, die Cybersicherheitslösungen und Dienstleistungen bieten, die auf Verteidigungsagenturen und Militaritäten ausgerichtet sind. Dazu gehören Technologien, Produkte und Beratungsdienste, die sich auf die Sicherung von Verteidigungsnetzwerken, Systemen, Vermögenswerten und Infrastruktur aus verschiedenen Cyber-Bedrohungen wie Hacking, Phishing, Malware und Cyber-Epionage konzentrieren. Einige der angebotenen Schlüssellösungen sind Netzwerksicherheit, Cloud-Sicherheit, Internet of Things (IoT) Sicherheit, Identität und Zugriffsmanagement, Datenverlustprävention und Sicherheitsinformationen und Eventmanagement.

Share

About Author

Suraj Bhanudas Jagtap

Suraj Bhanudas Jagtap is a seasoned Senior Management Consultant with over 7 years of experience. He has served Fortune 500 companies and startups, helping clients with cross broader expansion and market entry access strategies. He has played significant role in offering strategic viewpoints and actionable insights for various client’s projects including demand analysis, and competitive analysis, identifying right channel partner among others.

Transform your Strategy with Exclusive Trending Reports :

Frequently Asked Questions

Joining thousands of companies around the world committed to making the Excellent Business Solutions.

View All Our Clients