Estima-se que o mercado global de arquitetura de confiança zero seja avaliado US$ 28.99 Em 2023, e é projetado para alcançar US$ 85.45 Bn por 2030, exibindo um CAGR de 16,7% de 2023 a 2030. O crescimento do mercado pode ser atribuído a vários fatores, como o crescimento da tendência nos conceitos de BYOD e CYOD, o aumento do número de ataques cibernéticos e a melhoria da regulamentação em matéria de Segurança cibernética.

A popularidade de trazer seu próprio dispositivo (BYOD) e escolher suas próprias tendências de dispositivo (CYOD) está aumentando significativamente em todas as organizações. Essas tendências permitem que os funcionários usem seus próprios dispositivos para o trabalho que aumenta a superfície de ataque para os criminosos cibernéticos. O ZTA ajuda a mitigar esse risco implementando uma estrutura de segurança que não confia em nenhum dispositivo ou usuário por padrão.

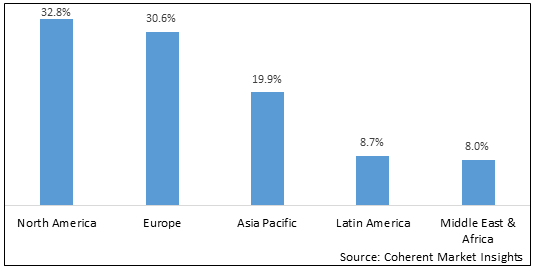

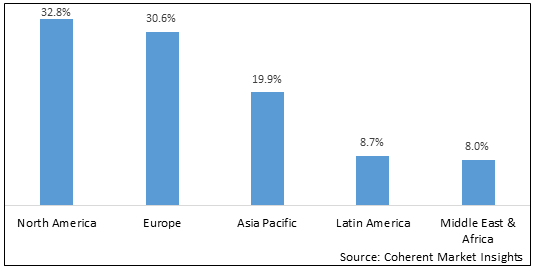

Global Zero Trust Architecture Market- Insights regionais

- América do Norte realizou a maior quota de mercado de 32,8% em 2022. A região abriga um grande número de organizações que estão adotando a arquitetura de confiança zero para proteger seus dados e sistemas contra ataques cibernéticos.

- Ásia Pacífico espera-se que seja a região de crescimento mais rápido com um CAGR de 30,6% durante o período de previsão 2022 a 2022. A região está testemunhando uma rápida adoção de computação em nuvem e dispositivos móveis que aumentam a superfície de ataque para criminosos cibernéticos.

- Europa de 19,9% em 2022. A região abriga um grande número de organizações que estão implementando a arquitetura de confiança zero para cumprir com a regulamentação geral de proteção de dados (GDPR).

Figura 1. Global Zero Trust Architecture Market Share (%), Por Região, 2022

Para saber mais sobre este relatório, solicitar cópia da amostra

Global Zero Trust Architecture Market- Analista ViewPoint

Espera-se que o mercado global de arquitetura de confiança zero testemunhe um crescimento significativo nos próximos cinco anos. A implementação de confiança zero ajuda as organizações a obter mais controle sobre o acesso a redes e recursos empresariais, independentemente da localização do usuário. Com os novos modelos de trabalho híbridos se tornando proeminente, a confiança zero é crítica, pois reduz os riscos de segurança associados a bordas de rede aumentadas. A América do Norte domina atualmente o mercado de confiança zero devido a regulamentos rigorosos de privacidade de dados e adoção precoce de soluções avançadas de segurança cibernética por empresas da região. No entanto, a Ásia-Pacífico é susceptível de emergir como o mercado regional mais rápido crescimento. Isso pode ser atribuído às jornadas de transformação digital aceleradas de organizações em países como China e Índia. Por outro lado, os altos custos iniciais de zero implantações de confiança e a falta de consciência sobre os benefícios podem dificultar a adoção mais lenta entre pequenas e médias empresas globalmente. Os desafios de integração com as ferramentas de segurança legado existentes são outra restrição. No entanto, ameaças cibernéticas crescentes como phishing e ransomware irá impulsionar mais organizações para implementar zero confiança nos próximos anos. Os mandatos governamentais para a localização de dados também estão criando oportunidades para os fornecedores regionais de confiança zero oferecer soluções personalizadas e estimular a adoção doméstica. À medida que o trabalho remoto se torna mainstream, plataformas de confiança zero unificadas, garantindo segurança consistente em ambientes de TI, OT e IoT ganharão tração.

Global Zero Trust Architecture Market- Drivers

- Aumentando a segurança cibernética Ameaças: Aumentar ameaças cibernéticas e violações de dados cria a necessidade de medidas de segurança mais fortes. Os modelos tradicionais de segurança baseados em perímetros são insuficientes para proteger as organizações de ataques avançados. A arquitetura de confiança Zero fornece uma abordagem mais robusta e proativa para a segurança que se alinha com o cenário de ameaça em evolução.

- Adoção de nuvem e transformação digital: A rápida adoção de serviços de nuvem e a mudança para transformação digital iniciativas tem expandido a superfície de ataque para organizações. A arquitetura de confiança Zero oferece uma estrutura que pode proteger dados e aplicativos, independentemente de sua localização, seja no local, na nuvem ou em ambientes híbridos. Esta flexibilidade e adaptabilidade torna-o uma opção atraente para as organizações que sofrem transformação digital. Em julho de 2022, a Palo Alto Networks e a HCL Technologies anunciaram em conjunto uma colaboração reforçada com o objetivo de salvaguardar os esforços de transformação digital e em nuvem de sua base global de clientes.

- Força de trabalho remota e dispositivos móveis: A pandemia COVID-19 acelerou a adoção de trabalho remoto e o uso de dispositivos móveis para operações de negócios. Isso aumentou a complexidade dos limites de rede e introduziu novos desafios de segurança. A arquitetura de confiança zero permite que as organizações implementem controles de acesso granular e verifiquem a identidade de usuários e dispositivos, independentemente de sua localização, garantindo conectividade segura e reduzindo o risco de acesso não autorizado.

- Conformidade e regulamentos de privacidade de dados: Os requisitos de conformidade, como o Regulamento Geral de Proteção de Dados (GDPR) e a Lei de Privacidade do Consumidor da Califórnia (CCPA), colocam maior ênfase na proteção de dados e privacidade. A arquitetura de confiança Zero fornece controles e visibilidade aprimorados de segurança, ajudando as organizações a atender aos requisitos de conformidade regulatória e proteger dados confidenciais.

Global Zero Trust Architecture Market- Oportunidades

- Adopção em Pequenas e Médias Empresas (PME): Embora as grandes empresas tenham sido adotantes precoces da ZTA, há uma oportunidade significativa de ampliar sua adoção nas PME. Como as ameaças cibernéticas continuam a afetar organizações de todos os tamanhos, as PME estão a perceber a importância de medidas de segurança robustas. Os provedores de soluções podem segmentar as PME, oferecendo soluções ZTA econômicas e escaláveis adaptadas às suas necessidades específicas.

- Integração com infraestrutura de segurança existente: Muitas organizações já estabeleceram infraestrutura de segurança no local, incluindo firewalls, sistemas de detecção de intrusão e informações de segurança e soluções de gerenciamento de eventos (SIEM). Existe uma oportunidade para os provedores de soluções oferecer soluções ZTA que se integram perfeitamente e aprimoram as ferramentas de segurança existentes, proporcionando uma abordagem de segurança em camadas e abrangente.

- Zero Trust Network Access (ZTNA): ZTNA, um subconjunto do ZTA, concentra-se no acesso seguro aos recursos de rede. À medida que as organizações abraçam o trabalho remoto e ambientes híbridos, a demanda por soluções ZTNA está crescendo. Os provedores de soluções podem aproveitar essa oportunidade, oferecendo soluções ZTNA que oferecem controles de acesso seguros e granulados, verificação do usuário e monitoramento contínuo, permitindo que as organizações protejam suas redes de forma eficaz.

- Serviços de segurança gerenciados: Implementar e gerenciar ZTA pode ser complexo para algumas organizações. Os provedores de serviços de segurança gerenciados (MSSPs) têm a oportunidade de oferecer a ZTA como parte de seu portfólio de serviços. Os MSSPs podem ajudar as organizações na concepção, implementação e manutenção de quadros ZTA, aliviando a carga sobre as equipes internas de TI e garantindo o monitoramento contínuo de segurança e resposta a ameaças. Por exemplo, em junho de 2023, a L&T Technology Services entrou em uma parceria com a Palo Alto Networks como seu provedor de serviços de segurança gerenciada (MSSP) para melhorar seus serviços de segurança (OT).

Zero Trust Architecture Relatório de Mercado Cobertura

| Cobertura de relatórios | Detalhes |

|---|

| Ano de base: | 2022 | Tamanho do mercado em 2023: | US$ 28.99 |

|---|

| Dados históricos para: | 2018 a 2022 | Período de previsão: | 2023 - 2030 |

|---|

| Período de previsão 2023 a 2030 CAGR: | 16,7% | 2030 Projeção de valor: | US$ 85,45 bilhões |

|---|

| Geografías cobertas: | - América do Norte: EUA e Canadá

- América Latina: Brasil, Argentina, México e Resto da América Latina

- Europa: Alemanha, Reino Unido, Espanha, França, Itália, Rússia e Resto da Europa

- Ásia Pacific: China, Índia, Japão, Austrália, Coreia do Sul, ASEAN e Resto da Ásia Pacífico

- Oriente Médio e África: GCC Países, Israel, África do Sul, África do Norte, e África Central e Resto do Oriente Médio

|

| Segmentos cobertos: | - Por Componente: Gestão de Identidade e Acesso (IAM), Autenticação Multi-Factor (MFA), Soluções de Segurança de Rede, Soluções de Segurança de Endpoint, Análise de Segurança e Automação, Soluções de Segurança de Dados, Política de Segurança e Execução

- Por tipo de implantação: No local, baseado em nuvem

- Por tamanho da organização: Pequenas e Médias Empresas (PME), Grandes Empresas

- Por Aplicação: Segurança de rede, Segurança de dados, Segurança de aplicativos, Segurança de terminais, Segurança na nuvem

- Por End-use Indústria: TI e Telecomunicações, Banca, Serviços Financeiros e Seguros (BFSI), Saúde, Governo e Defesa, Varejo e Comércio eletrônico, Fabricação, Energia e Utilitários, Outros

- Por serviço: Serviços de consultoria e consultoria, serviços de implementação e integração, serviços gerenciados, serviços de treinamento e suporte

- Por camada de segurança: Autenticação do Usuário/Aplicação, Autenticação do Dispositivo/Endpoint, Segmentação de Rede e Micro-Segmentação, Criptografia e Proteção de Dados, Detecção de Ameaças e Resposta

|

| Empresas abrangidas: | Cisco Systems, Inc., Microsoft Corporation, Palo Alto Networks, Inc., Symantec Corporation, Check Point Software Technologies Ltd., Akamai Technologies, Inc., Fortinet, Inc., Zscaler, Inc., Okta, Inc., VMware, Inc., CrowdStrike Holdings, Inc., Cyxtera Technologies, Inc., Proofpoint, Inc., FireEye, Inc., Forcepoint |

| Drivers de crescimento: | - Aumentando ameaças de segurança cibernética

- Adoção de nuvem e transformação digital

- Força de trabalho remota e dispositivos móveis

- Conformidade e regulamentos de privacidade de dados

|

| Restrições & Desafios: | - Desafios de complexidade e implementação

- Infraestrutura e Aplicações Legadas

- Cultura Organizacional e Resistência à Mudança

- Custos e restrições de recursos

|

Descubra Macros e Micros avaliados em mais de 75 parâmetros, Obtenha acesso instantâneo ao relatório

Global Zero Trust Architecture Market... Evolução

- Aumento da adoção em indústrias: A ZTA está sendo adotada em várias indústrias, incluindo saúde, finanças, governo, varejo e fabricação. As organizações desses setores estão reconhecendo a necessidade de uma abordagem de segurança mais proativa e robusta para proteger seus dados sensíveis e ativos digitais. A adoção crescente do ZTA é impulsionada pelo aumento das ameaças de segurança cibernética, requisitos de conformidade regulatória e pela necessidade de acesso remoto seguro.

- Convergência de Zero Trust e Identity Access Management (IAM): Zero Trust e IAM estão convergindo para fornecer uma abordagem unificada para a segurança. As soluções IAM estão incorporando princípios de confiança zero, como autenticação contínua, controles de acesso baseados em risco e permissões granulares, para fortalecer a segurança centrada em identidade. Esta convergência permite às organizações combinar a verificação de identidade do usuário com rigorosos controles de acesso, reduzindo o risco de acesso não autorizado e melhorando a segurança geral.

- Ênfase na Segurança Centrica do Usuário: A segurança centrada no usuário está ganhando importância no mercado ZTA. Em vez de focar apenas em perímetros de rede, as organizações estão adotando abordagens centradas no usuário que validam identidades do usuário e monitoram continuamente suas atividades e comportamentos. Esta tendência é impulsionada pelo aumento do trabalho remoto, dispositivos móveis e pela necessidade de experiências de usuário sem atrito, mantendo fortes controles de segurança.

- Soluções de Confiança Zero na Nuvem: Com a adoção crescente de serviços em nuvem, há crescente demanda por soluções de confiança zero nativo em nuvem. Essas soluções são projetadas para proteger ambientes de nuvem e fornecer visibilidade, controle e proteção para ativos baseados em nuvem. As soluções de confiança zero nativo em nuvem oferecem integração perfeita com plataformas em nuvem, como AWS, Azure e Google Cloud, permitindo que as organizações protejam suas cargas de trabalho e aplicativos em nuvem de forma eficaz. Por exemplo, em dezembro de 2022, o Google Cloud e Palo Alto Networks colaboraram para oferecer uma nova solução de acesso à rede de confiança zero que é projetada para atender aos usuários híbridos.

Global Zero Trust Architecture Market- Restraints

- Desafios de complexidade e implementação: A implementação de uma estrutura de arquitetura de confiança zero pode ser complexa, exigindo planejamento significativo, coordenação e integração com a infraestrutura de segurança existente. As organizações podem enfrentar desafios na definição de limites de confiança, identificação e categorização de ativos e no estabelecimento dos controles e políticas necessários. A complexidade da implementação pode impedir que algumas organizações adotem a arquitetura de confiança zero ou atrasem suas linhas de tempo de implementação. Para enfrentar os desafios de complexidade e implementação, as organizações podem adotar uma abordagem gradual. As organizações podem começar por definir claramente limites de confiança e categorizar ativos gradualmente. As organizações podem procurar orientação de profissionais experientes ou se envolver com especialistas em segurança para desenvolver uma estratégia de arquitetura de confiança Zero bem pensada.

- Infraestrutura e Aplicações Legadas: Muitas organizações têm infraestrutura e aplicativos legados que não foram construídos com uma mentalidade de confiança zero. Retrofitting esses sistemas para alinhar com os princípios ZTA pode ser desafiador, pois pode exigir modificações substanciais ou redesenvolvimento. Os sistemas de legado podem faltar aos controles de segurança necessários ou às capacidades de integração, tornando difícil incorporá-los perfeitamente em um framework ZTA. Contrabalançar os desafios, é essencial reconhecer que nem todos os sistemas legados precisam ser imediatamente transformados para se alinhar com o ZTA. É crucial realizar uma avaliação de risco e priorizar quais sistemas precisam de atenção primeiro.

- Cultura Organizacional e Resistência à Mudança: Mudar para uma arquitetura de confiança zero requer uma mudança cultural dentro das organizações. Trata-se de repensar as práticas tradicionais de segurança e de adotar uma abordagem de segurança mais proativa e contínua. A resistência à mudança de funcionários, stakeholders ou hierarquias organizacionais pode dificultar a adoção do ZTA. Superar a resistência e promover uma mentalidade de segurança em toda a organização pode ser um desafio significativo. Mudar para uma arquitetura de confiança zero requer uma mudança cultural abrangente, e a resistência pode realmente representar um desafio significativo. No entanto, ao abordar as preocupações através de uma comunicação eficaz, educação e demonstrar os benefícios da ZTA, as organizações podem abrir caminho para que uma mentalidade de segurança em primeiro lugar prevaleça, levando a uma postura de segurança mais resistente e adaptável diante de ameaças em evolução.

- Custos e restrições de recursos: Implementar um quadro ZTA abrangente muitas vezes requer investimentos em soluções tecnológicas, pessoal de segurança, treinamento e manutenção contínua. Os custos associados à implementação e gestão da ZTA podem ser uma restrição para as organizações, particularmente pequenas e médias empresas (PME) com recursos limitados. As restrições orçamentais podem atrasar ou limitar a adoção de soluções ZTA, especialmente para organizações que priorizam outras iniciativas empresariais. Contrabalançar esta restrição é o entendimento de que a segurança cibernética é um aspecto crítico das operações empresariais modernas. Embora as despesas iniciais associadas à implementação da Zero Trust Architecture (ZTA) possam parecer substanciais, é crucial não subestimar as potenciais economias de custos a longo prazo e vantagens de segurança que pode oferecer. Ao investir em um framework ZTA robusto, as organizações podem mitigar o risco de violações de dados e ataques cibernéticos, em última análise, salvaguardando seus valiosos ativos e reputação.

Global Zero Trust Architecture Market- Desenvolvimentos recentes

Novos lançamentos de produtos

- Em janeiro de 2023, Trend Micro Incorporated é uma empresa especializada em soluções de segurança cibernética introduziu uma nova subsidiária chamada "CTOne", dedicada a fornecer soluções abrangentes de segurança de rede 5G. A missão do CTOne é melhorar a resiliência digital dos setores de aplicação vertical e garantir a segurança das aplicações dentro de um ambiente de rede 5G privado, desde a criação à operação.

- Em Maio de 2021, Redes de Palo Alto, uma figura proeminente no The forrester wave zero trust provedores de plataforma de ecossistema estendida, lançou cinco avanços significativos com o objetivo de simplificar a implementação de princípios de confiança zero em toda a sua infraestrutura de segurança de rede para seus clientes

- Em fevereiro de 2023, a Palo Alto Networks é uma proeminente empresa de segurança cibernética conhecida por suas plataformas de segurança avançadas lançou uma inovadora solução de segurança de confiança zero especificamente trabalhada para proteger os ecossistemas de tecnologia operacional (OT) dentro de entidades industriais

Aquisição e Parcerias

- Em janeiro de 2023, a Xcitium, provedora de segurança cibernética, anunciou parceria com a Carrier SI, provedora de soluções de comunicação. O principal objetivo desta parceria é fornecer soluções de segurança de ponta melhoradas e econômicas. Os clientes da Carrier SI terão acesso à tecnologia de segurança cibernética de ponta que tem a capacidade de detectar e mitigar ciberataques conhecidos e desconhecidos.

- Em setembro de 2021, Por favor., um fornecedor proeminente de soluções abrangentes e automatizadas de segurança cibernética em escala global, em parceria com a Linksys, um fabricante líder de produtos de rede sem fio em todo o mundo, para lançar uma solução colaborativa projetada para capacitar organizações empresariais para reforçar a segurança e o suporte de redes de trabalho remotas

- Em outubro de 2023, Kyndryl anunciou parceria com a Palo Alto Networks, com o objetivo de oferecer serviços de rede e segurança cibernética de topo

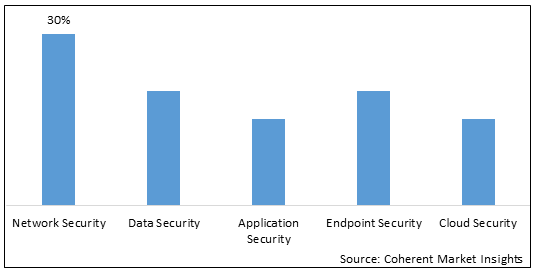

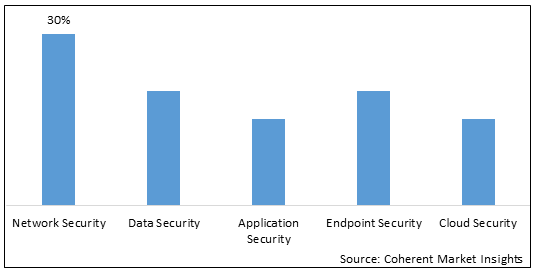

Figura 2. Global Zero Trust Architecture Market Share (%), Por Aplicação, 2023

Para saber mais sobre este relatório, solicitar cópia da amostra

Principais empresas em Global Zero Trust Architecture Market

- Cisco Systems, Inc.

- Microsoft Corporation

- Palo Alto Networks, Inc.

- Symantec Corporation

- Check Point Software Technologies Ltd.

- Akamai Technologies, Inc.

- Fortinet, Inc.

- Zscaler, Inc.

- Okta, Inc.

- VMware, Inc.

- CrowdStrike Holdings, Inc.

- Cyxtera Technologies, Inc.

- Proofpoint, Inc.

- FireEye, Inc.

- Forcepoint LLC

Definição: A arquitetura de confiança zero é uma estrutura de segurança que não assume nenhuma confiança implícita em qualquer usuário ou dispositivo, tanto dentro como fora do perímetro de rede. Ele enfatiza a verificação contínua e controles de acesso rigorosos, garantindo que todo o tráfego de rede, usuários e dispositivos sejam autenticados e autorizados antes de conceder acesso aos recursos. Esta abordagem aumenta a proteção de dados, mitigue os riscos de segurança cibernética e fortalece a postura geral de segurança adotando um princípio de "confiança a ninguém, verificar tudo".